iOSのセキュリティに脆弱性、パスコード総当たりでロック解除可能と研究者指摘

iPhoneやiPadは、間違ったパスコードが10回以上入力されると端末のデータを全て削除することで、総当たりでパスワードが破られるのを防ぐ機能があります。しかし、セキュリティ研究者が、端末のデータを削除させずに総当たりでパスコードを破る方法を発見しました。

パスコード10回連続誤入力なら全データ消去

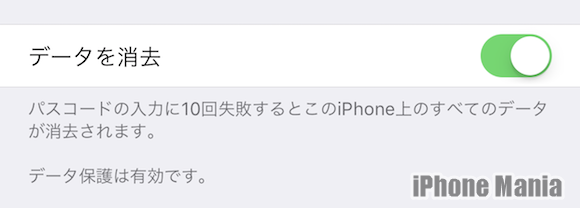

iPhoneなどiOS端末は、パスコードの安全性を高めるため、連続して10回間違ったパスコードが入力された場合、端末の全データを消去するように設定可能です。

この機能を使うには、設定アプリの「Touch IDとパスコード」メニューで「データを消去」をオン(緑色)にします。

この設定によって、4桁または6桁の数字を片っ端から入力する「ブルート・フォース(総当たり)」で、パスコードが破られて端末内のデータを盗み見される可能性はかなり低くなります。

データを消去させずにパスコードを総当たり

しかし、セキュリティ研究者でサイバーセキュリティ企業Hacker Houseの共同創業者でもあるマシュー・ヒッキー氏は、端末内のデータを消去させずにパスコードを総当たりで入力してロックを解除する様子を動画で公開しています。

ヒッキー氏はこの攻撃は、間違ったパスコード入力が10回続いた時にデータを消去する動作よりもキーボード入力操作が優先する、というiOSの仕様を突いたものと説明しています。

これは、4桁なら0000から9999までのパスコードを、間にスペースを入れないひとつの語として一気に入力することで、10回目の誤入力に対応したデータ消去処理を動作させずにパスコードの総当たりが続けられてしまう、というものです。

同氏によると、この攻撃は少なくともiOS11.3までのiOS端末で有効とのことです。

問題はAppleに報告済み

ヒッキー氏は、この脆弱性の詳細をすでにAppleに報告しており、Appleは問題解決に向けて取り組んでいる、と発言しています。

Passed on all details to Apple, explained all behaviours and test equipment, hopefully they can get to the bottom it. I will be writing up some iOS related research to our blog when I have some free time. (dad life)

— Hacker Fantastic (@hackerfantastic) 2018年6月23日

iOS12ではロック後1時間でUSB機器のアクセスが無効に

Appleは、現在開発者向けベータ2が公開されているiOS12で、iPhoneなどのiOS端末がロックされてから1時間経過するとUSB機器によるデータ通信を遮断する「USB制限モード」を導入しています。

「USB制限モード」は、警察などの捜査機関が導入しているGrayshiftやCellebrite製の機器によってiPhoneのロックが解除されていることへの対抗措置とみられます。

Grayshiftは先日、「USB制限モード」にはすでに対策済みであるとコメントしていますが、「ハッタリの可能性もある」も指摘されています。

Source:ZDNet

(hato)