Apple、iOS12.2でモーションセンサー情報から端末が特定される脆弱性を修正

Appleが3月下旬に公開したiOS12.2では、iPhoneやiPadの端末を識別可能な情報が、Webサイトに読み取られてしまう脆弱性が修正されている、と英ケンブリッジ大学の研究者らが発表しています。

スマートフォン内蔵のセンサーの調整情報で端末を特定

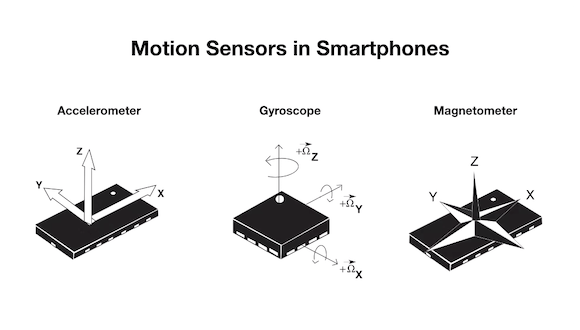

ほぼ全てのスマートフォンには、端末の動きや傾きを検知するために加速度計、ジャイロスコープ、磁力計といった、モーションセンサーが内蔵されています。

しかし、センサーには誤差が生じるため、メーカーは出荷前にセンサーのキャリブレーション(調整)を行っています。

ケンブリッジ大学とPolymath Insightの研究グループは、Webサイトに埋め込まれたスクリプトが、センサーのキャリブレーション情報を読み取り、端末を識別するためのフィンガープリンティング情報としてユーザーを追跡するのに使っている可能性があると発表し、この脆弱性を「SensorID」と名付けています。

Webサイトにアクセス後、1秒で端末を特定するデモ動画

複数のセンサーが持つ3軸方向のキャリブレーション情報は、組み合わせると端末を特定できるレベルの情報量になります。

研究グループが870台のiOSデバイスで調査したところ、それぞれ固有の情報を持っていた、とのことです。

なお、「SensorID」脆弱性が該当するのは、Mシリーズコプロセッサを搭載した端末で、iPhoneなら2013年に発売されたiPhone5s以降のモデルが該当します。

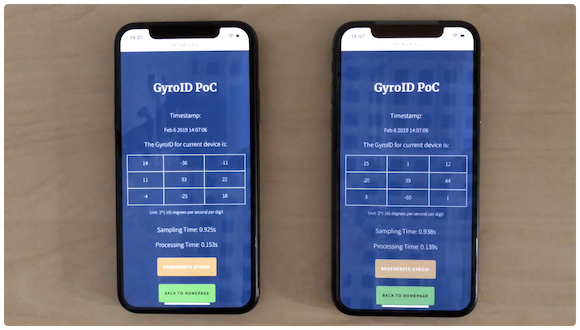

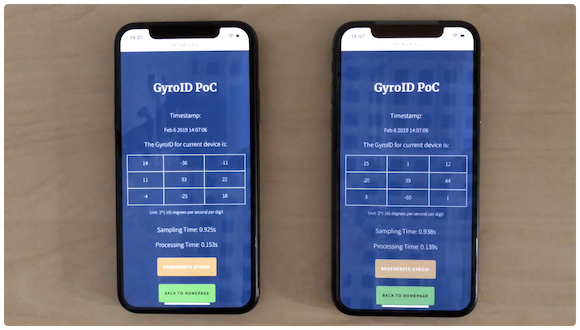

研究グループによる「SensorID」脆弱性のデモ動画はこちらです。ストレージ容量の違う2台のiPhone XSで、スクリプトを埋め込んだWebサイトにアクセスすると、およそ1秒で情報が読み取られているのが分かります。

iOS12.2でモーションセンサーへのアクセスが無効に

研究グループは「SensorID」脆弱性を昨年8月に発見し、Appleに報告しています。

Appleが3月26日に公開したiOS12.2では、Safariのセキュリティが強化され、モーションセンサーへのアクセスが無効になり、「SensorID」脆弱性が修正されています。

なお、現時点でiOSの最新バージョンは、先日公開されたiOS12.3です。

研究グループによると、Androidスマートフォンを対象としたテストは一部モデルでしか実施できていないものの、Google Pixel 2とPixel 3で「SensorID」脆弱性が確認できたとのことです。

Source:SensorID via AppleInsider

(hato)